Що таке багатофакторна аутентифікація (MFA)?

Наше життя давно насичене різними гаджетами, через які ми спілкуємося із зовнішнім світом, передаємо інформацію та отримуємо її. Ми прокидаємося і засинаємо зі смартфоном в руках, ми снідаємо з ноутбуком і з ним же лягаємо спати після перегляду чергового фільму. Життя перемістилося в цифровий світ.

Ви перевіряєте електронну пошту, входите в акаунти соціальних мереж і вводите номер своєї кредитної картки для оплати нових покупок в Інтернеті. Кожен раз, коли ми обмінюємося конфіденційними даними, такими як паролі, банківська інформація або адреса проживання в Інтернеті, все частіше стає важливим знаходити способи захисту в області кібербезпеки в Інтернеті й знати як забезпечити свою інформаційну безпеку.

Кожен з наших цифрових облікових записів піддається ризику злому, тому важливо забезпечити додатковий рівень захисту з багатофакторною аутентифікацією (MFA).

Багатофакторна аутентифікація — це метод аутентифікації (ідентифікації), який вимагає від користувача надання двох або більше доказів особистості, щоб отримати доступ і увійти у свій обліковий запис. І тільки після введення всієї цієї необхідної інформації Ви отримаєте доступ до свого облікового запису. Це може бути номер телефону, адреса електронної пошти або відповідь на якесь (відоме лише Вам) секретне питання.

Хоча MFA об’єднує будь-яку кількість факторів аутентифікації, найбільш поширеним з них є двофакторна аутентифікація (2FA). Необхідність MFA також може бути викликана невдалою ідентифікацією у 2FA або підозрілими діями передбачуваної особистості.

Це характерно для систем 2FA, здатних переходити у MFA. Це може також знадобитися для забезпечення додаткової безпеки при доступі до більш важливих файлів або конфіденційних даних, таких як медичні або фінансові записи. Тобто звичайна 2FA, наприклад, може надавати доступ до всіх соціальних мереж, а MFA до Ваших медичних або фінансових даних.

Додаткові рівні безпеки в процесі входу в систему можуть забезпечити впевненість у тому, що ваша особиста інформація залишиться захищеною і не потрапить до чужих рук.

Як працює багатофакторна аутентифікація?

Важливо відзначити, що існують два основні типи багатофакторної аутентифікації.

- Додаток MFA: процес аутентифікації, який активується, коли користувач намагається отримати доступ до одного або декількох додатків.

- Пристрій MFA: процес аутентифікації, який негайно активує MFA в точці входу в систему.

Хоча вони є окремими процесами, MFA в основному однаковий для обох типів. Коли користувач намагається отримати доступ до будь-чого (телефону, ноутбука, сервера), він стикається з багатофакторною аутентифікацією і змушений вводити два або більше факторів аутентифікації. Якщо IdP підтвердить ці фактори, користувачу буде надано доступ.

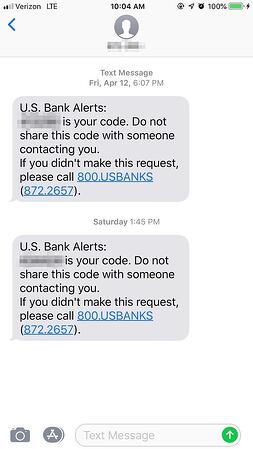

Одним з найбільш поширених факторів аутентифікації є ваш номер телефону. Зазвичай за допомогою MFA ви вводите своє ім’я користувача та пароль при вході в систему, а потім унікальний код, який відправляється за допомогою текстового повідомлення на Ваш мобільний телефон.

Це доводить, що ви пам’ятаєте як ім’я користувача та пароль, так і те, що у вас є смартфон, який «зареєстрований» як пристрій для отримання кодів цих типів.

Які є фактори аутентифікації?

Фактор аутентифікації — це категорія облікових даних для ідентифікації під час перевірки. Коли ці фактори використовуються у MFA, кожен додатковий фактор збільшує впевненість в тому, що особа, що намагається отримати доступ до облікового запису, є тим, за кого себе видає.

Ваші облікові дані поділяються на три категорії:

- Знання: щось, що знає тільки користувач, наприклад, його пароль або унікальний пін-код.

- Власність: щось, що є тільки у користувача, наприклад, смартфон або апаратний токен, флешка.

- Приналежність: щось, що належить тільки цьому користувачеві, наприклад, відбиток пальця, голос або сітківка ока.

Наприклад, при вході в банківський додаток на смартфоні додаток відправляє користувачеві текст для введення коду, перш ніж він зможе отримати доступ до свого облікового запису. Цей метод MFA належить до категорії «щось, що ви знаєте», оскільки це PIN-код, який користувач повинен ввести, перш ніж він зможе повністю отримати доступ до свого банківського рахунку в Інтернеті.

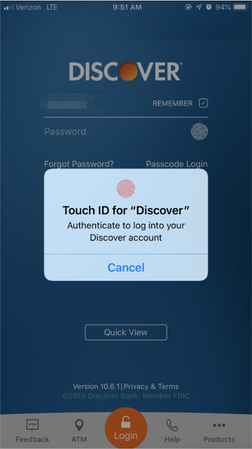

У цьому випадку додаток Discover Card робить ще один крок, вимагаючи у Вас відбиток пальця при вході в систему.

Або ситуація із заправкою палива на АЗС. Наприклад, після того, як Ви вставите банківську картку для оплати, система може вимагати будь-яку інформацію, яку Ви точно знаєте — індекс або дівоче прізвище мами. І це Ви точно знаєте. Але такий метод вже застарів.

Адаптивна аутентифікація

Більш сучасні фактори аутентифікації враховують контекст поведінки входу в систему.

Наприклад, система може розпізнати, що хакер виконує вхід з дивного місця за тисячі миль, або помітити, що новий пристрій намагається отримати доступ до вашого облікового запису. Система також враховує час спроби входу в систему і тип мережі, до якої ви під’єднані. Якщо який-небудь з цих факторів виявиться незвичайним, буде активована адаптивна аутентифікація. Цей спосіб ідентифікації зараз дуже популярний, оскільки дозволяє зібрати деякі звичні фактори користувача в єдиний портрет.

Адаптивна аутентифікація використовує штучний інтелект і машинне навчання, щоб помітити будь-які дивні дії (поведінку) у вашому профілі. Будь-яка незвичайна, не стандартна поведінка (вхід в систему з нового місця або в унікальний час доби) змусить систему активізувати додаткові перевірки, такі як ідентифікаційний код людини або коди з електронної пошти. Згодом адаптивна аутентифікація вивчить всі можливі шаблони поведінки користувача і в кінцевому підсумку перестане вимагати перевірку особистості, якщо користувач почне часто відвідувати нові місця розташування або все більше і більше використовуватиме новий пристрій. Тобто система навчається самостійно.

Типи багатофакторної аутентифікації

Зазвичай при покупках в онлайн магазинах для доступу до своїх акаунтів, Ви використовуєте 2-3 типи MFA, але насправді їх існує набагато більше. Давайте розглянемо їх.

Коди з електронної пошти

Ці коди будуть відправлені користувачеві, який подав запит на доступ через електронну пошту. Отримання коду з електронної пошти є одним з найбільш поширених типів MFA і може бути хорошим варіантом, якщо ваш телефон втрачено, вкрадено або він просто знаходиться в іншому недоступному місці.

Текстові токени

Текстовий токен ідентичний коду електронної пошти, тільки використовує інший засіб зв’язку. Отримання текстових токенів є простим варіантом реалізації і може використовуватися практично будь-ким.

Після введення вашого імені користувача і пароля, на ваш телефон буде відправлений одноразовий пароль (OTP) у вигляді пін-коду. Номер діє як другий фактор аутентифікації та вводиться на наступній сторінці / екрані.

Біометрична перевірка

Біометрична перевірка може бути різною, від ідентифікації відбитків пальців до розпізнавання обличчя. Користувачі зі смарт-пристроями або комп’ютерами можуть скористатися цією технологією для подальшого посилення свого онлайн-захисту. Використання біометричної перевірки зазвичай менш клопітке, ніж одноразовий пароль, і може зробити MFA швидшою і простішою.

Апаратні токени (пристрої)

Хоча попередні три типи MFA були віртуальними, апаратний токен є фізичним. Цей спосіб ідентифікації вважається одним з найбезпечніших методів MFA, але і дорожчим.

Багато компаній будуть пропонувати апаратні токени своїм найбільш цінним користувачам і клієнтам, щоб вберегти їх як постійних. Як правило, апаратний токен є найкращим варіантом для захисту таких речей, як банківська інформація, страховка або інформація про фінанси та інвестиції.

Користувачі вставляють токен в пристрій або комп’ютер для доступу до інформації. Це може бути доступ до інформації на мобільному пристрої. У цьому випадку їм може знадобитися «ключ» USB.

Єдиний недолік — ви повинні стежити за тим, де знаходиться токен. І якщо ви втратили його або забули вдома, то не зможете отримати доступ до своїх облікових записів. Тобто Ви вкрай сильно прив’язані до фізичного об’єкта.

Питання безпеки (секретні питання)

Я думаю кожен з нас не раз стикався з секретними питаннями безпеки. Найчастіше це відбувається в банках і фінансових структурах, як одна з перевірок Вас як особистості. У цьому випадку Вам треба придумати (або обрати один із запропонованих варіантів) деяке питання, відповідь на яке буде записана у Вашій особистій справі.

Раніше ми публікували статтю топ книг для прочитання про кібербезпеку, яка може допомогти не тільки звичайному користувачеві, але і пересічному бізнесу дізнатися основи кібербезпеки.

Приклади питань:

- – Як звали Вашого першого улюбленця?

- – На якій вулиці Ви виросли (народилися)?

- – Яке дівоче прізвище Вашої матері?

- – Яке прізвисько було у Вас в дитинстві?

При вході у свій обліковий запис ви вводите ім’я користувача та пароль, а потім вас попросять дати відповідь на секретне питання. Складніші версії секретних питань (так звані динамічні питання) створюються в режимі реального часу на основі таких записів в історії, як останні транзакції та кредитна історія.

Треба розуміти, що MFA досить захищений спосіб, але якщо хакер сфокусується на Вас, він може проаналізувати усі ваші соціальні мережі й знайдений про Вас контент, та спробувати зібрати усі дані, які могли б стосуватися переліку питань вище.

Інші приклади багатофакторної аутентифікації:

- – Сканування сітківки або райдужної оболонки

- – Одноразові коди додатків для смартфонів

- – Поведінковий аналіз

- – USB-пристрої, значки, інші фізичні пристрої

Чим більше типів багатофакторної аутентифікації ви впровадили, тим безпечнішими стають ваші конфіденційні дані. Навіть, якщо у хакера є доступ до двох із трьох типів, він все одно не зможе пройти далі, і ваш процес MFA буде успішним.

Навіщо використовувати багатофакторну аутентифікацію?

Хоча дехто вважає, що цей процес є незначною незручністю або його налаштування займає надто багато часу, в довгостроковій перспективі варто задуматися про вищий рівень безпеки. У 2016 році у всьому світі було зламано близько одного мільярда облікових записів.

Кінцева мета MFA — створити лінію захисту між вашою інформацією і хакерами. Самі сайти, до яких Ви під’єднуєтеся значно ускладнюють доступ стороннім особам. І навіть якщо вони можуть знати ваш пароль, вони не зможуть відтворити другий фактор аутентифікації (ваш відбиток пальця, текстовий код або відповідь на секретне питання).

У минулому в системах MFA застосовувалася лише двофакторна аутентифікація, але зі зростанням числа кібератак користувачі почали активно використовувати два і більше факторів для додаткових рівнів захисту. Хоча ми не можемо запобігти усім онлайн-злочинам, впровадження таких простих заходів, як використання 2FA або MFA, може значно знизити ймовірність злому.

Якщо MFA доступна, ви повинні використовувати її, особливо коли мова йде про вашу найбільш конфіденційну інформацію, таку як фінансові рахунки, медичні записи та основна адреса електронної пошти.

Безпека MFA

Наскільки безпечною є багатофакторна аутентифікація?

Безпека в кінцевому підсумку залежить від вашої наполегливості. Якщо ви готові витратити час на введення декількох факторів аутентифікації для доступу до свого облікового запису, то ви витратите лише декілька хвилин свого часу, але в довгостроковій перспективі будете набагато краще захищені.

Крім того, хитрі паролі (особливо різноманітні хитрі паролі) — ваш кращий вибір, коли мова йде про безпеку облікового запису. Якщо ви хочете покращити процес своєї MFA, ви можете виконати одну з наступних дій:

- – Попросіть свій банк впровадити багатофакторну аутентифікацію.

- – Намагайтеся уникати аутентифікації вашої особистості за допомогою соціальної перевірки, оскільки вона піддається найбільшому ризику злому. По можливості, не проходьте ідентифікацію на сайтах через соціальні мережі.

- – Вивчіть, які методи MFA будуть більш комфортні для Вас.

Досягнення 100% гарантії безпеки неможливе, але якщо ви будете наполегливі у забезпеченні своєї онлайн-безпеки, навіть найрозумніші хакери не зможуть викрасти вашу особисту інформацію.

Переваги багатофакторної аутентифікації

Сьогодні люди очікують, що багатофакторна аутентифікація буде частиною будь-якого налаштування облікового запису. Зараз вона впроваджується як базовий елемент безпеки.

- – MFA забезпечує вищий рівень захисту, ніж просте ім’я користувача та пароль.

- – Користувачі та клієнти можуть відчувати себе більш цінними компаніями, які використовують MFA.

- – MFA може підключатися за допомогою програмного забезпечення єдиного входу і надавати користувачам простіший та безпечніший процес входу в систему.

Сьогодні зберігати конфіденційну інформацію в Інтернеті або навіть в хмарі стає все небезпечніше. Зростання кількості випадків використання багатофакторної аутентифікації полегшує життя і компаній, і звичайних людей, а також значно посилює загальний захист від хакерських атак.

Якщо ви готові знайти ідеальне рішення для забезпечення безпеки вашої інформації, перегляньте кращі інструменти багатофакторної аутентифікації на G2.

Два краще, ніж один (а три ще краще)

Наступного разу, коли ви зареєструєте обліковий запис, переконайтеся, що у вас є кілька додаткових хвилин, щоб налаштувати MFA і захистити усі ваші конфіденційні дані.